Pentest, hay còn gọi là Kiểm thử xâm nhập (Penetration Testing) là một trong những phương pháp hiệu quả nhất để đánh giá và tăng cường khả năng phòng thủ của tổ chức.

Pentest là gì?

Về cơ bản, Pentest là một cuộc tấn công mạng được giả lập và cấp phép nhắm vào hệ thống máy tính, mạng hoặc ứng dụng web của một tổ chức. Mục tiêu chính là tìm kiếm và xác định các lỗ hổng bảo mật mà những kẻ tấn công thực sự (hacker mũ đen) có thể khai thác.

Hãy tưởng tượng bạn muốn kiểm tra xem ngôi nhà của mình có an toàn không. Thay vì chờ đợi một tên trộm đột nhập, bạn thuê một chuyên gia bảo mật (một “hacker mũ trắng” hay chuyên gia pentest) cố gắng tìm cách vào nhà bạn bằng các kỹ thuật khác nhau. Người chuyên gia này sẽ báo cáo lại cho bạn những điểm yếu (cửa sổ không khóa, khóa cửa dễ bị phá…) để bạn có thể khắc phục trước khi kẻ xấu lợi dụng. Pentest hoạt động theo nguyên tắc tương tự đối với hệ thống kỹ thuật số của bạn.

Mục đích chính của Pentest:

- Xác định điểm yếu: Tìm ra các lỗ hổng bảo mật trong hệ thống, ứng dụng, hoặc hạ tầng mạng.

- Đánh giá hiệu quả của các biện pháp bảo mật: Kiểm tra xem các chính sách, công cụ và quy trình bảo mật hiện tại có đang hoạt động hiệu quả hay không.

- Đánh giá mức độ rủi ro: Hiểu rõ những hậu quả tiềm ẩn nếu lỗ hổng bị khai thác.

- Cung cấp khuyến nghị khắc phục: Đưa ra các giải pháp cụ thể để vá lỗ hổng và cải thiện tình hình bảo mật.

- Đáp ứng yêu cầu tuân thủ: Nhiều tiêu chuẩn và quy định (như Nghị định 85/2016/NĐ-CP…) yêu cầu thực hiện pentest định kỳ.

Quy trình thực hiện Pentest thường bao gồm các bước:

- Lập kế hoạch và Xác định phạm vi (Planning & Scoping): Thống nhất mục tiêu, phạm vi hệ thống cần kiểm thử, các quy tắc thực hiện và các giới hạn pháp lý.

- Thu thập thông tin (Reconnaissance): Thu thập càng nhiều thông tin càng tốt về mục tiêu (địa chỉ IP, tên miền, công nghệ sử dụng…) một cách thụ động hoặc chủ động.

- Quét và Phân tích lỗ hổng (Scanning & Vulnerability Analysis): Sử dụng các công cụ tự động và kỹ thuật thủ công để quét hệ thống, xác định các cổng mở, dịch vụ đang chạy và các lỗ hổng tiềm ẩn.

- Khai thác (Exploitation / Gaining Access): Cố gắng khai thác các lỗ hổng đã tìm thấy để giành quyền truy cập vào hệ thống hoặc dữ liệu. Đây là bước mô phỏng hành động của hacker thực sự.

- Duy trì quyền truy cập và Leo thang đặc quyền (Maintaining Access & Post-Exploitation): Sau khi xâm nhập thành công, penterster sẽ cố gắng duy trì quyền truy cập, thu thập thêm thông tin, và thử nâng cao quyền hạn trong hệ thống để đánh giá mức độ thiệt hại tiềm ẩn.

- Phân tích và Báo cáo (Analysis & Reporting): Tổng hợp tất cả các phát hiện, phân tích mức độ nghiêm trọng của từng lỗ hổng, và cung cấp báo cáo chi tiết kèm theo các khuyến nghị khắc phục cụ thể cho tổ chức.

- Khắc phục và Kiểm tra lại (Remediation & Re-testing): Tổ chức thực hiện các biện pháp khắc phục theo khuyến nghị, và sau đó có thể yêu cầu pentester kiểm tra lại để đảm bảo lỗ hổng đã được vá thành công.

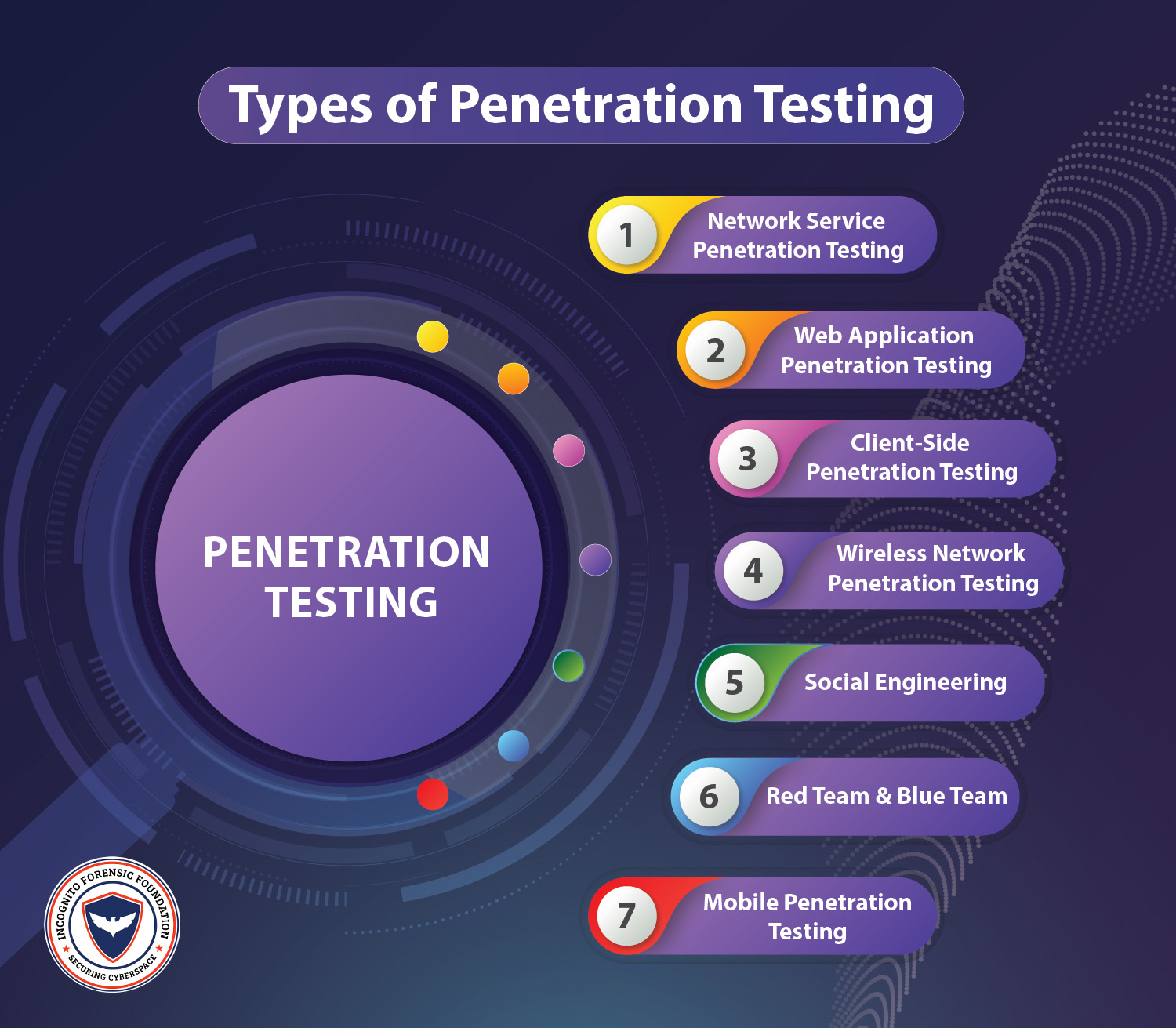

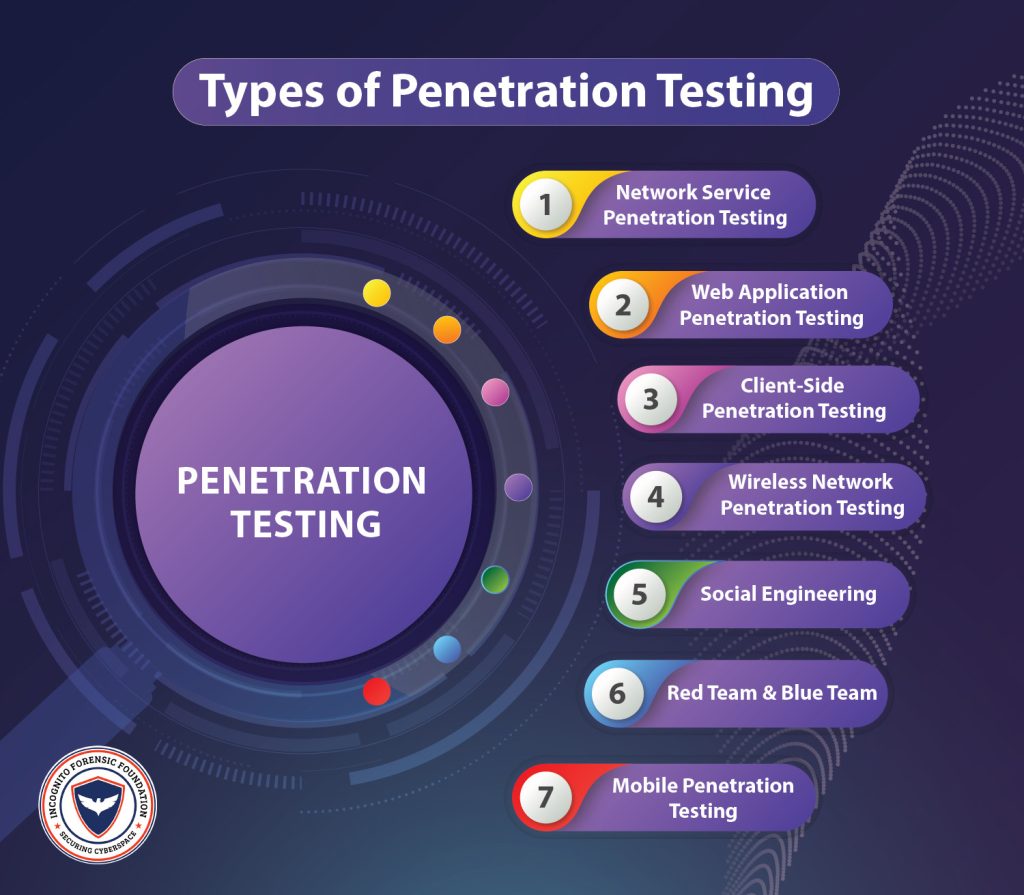

Các loại Pentest phổ biến:

- Pentest Hộp Đen (Black-box): Pentester không có thông tin gì về hệ thống mục tiêu, giống như một hacker bên ngoài.

- Pentest Hộp Trắng (White-box): Pentester được cung cấp đầy đủ thông tin về hệ thống (mã nguồn, kiến trúc, tài khoản…).

- Pentest Hộp Xám (Gray-box): Pentester có một phần thông tin hạn chế về hệ thống, mô phỏng một kẻ tấn công nội bộ hoặc hacker đã có được một số thông tin ban đầu.

Các mức độ Pentest

Mặc dù cả hai đều nhằm mục đích cải thiện bảo mật, chúng khác nhau ở cách tiếp cận:

- Vulnerability Assessment: Dùng công cụ, tiến hành dò quét tự động các lỗ hổng trong hệ thống. Thường tiến hành với thiết bị mạng

- Pentest: Đi xa hơn bằng cách chủ động cố gắng khai thác các lỗ hổng đã xác định để xem liệu chúng có thực sự bị lợi dụng được hay không và mức độ xâm nhập có thể đạt được. Giống như việc thực sự thử cạy cửa sổ đó xem có vào được không.

- Red team: Cao hơn Pentest, hình thức Red team sẽ sử dụng mọi phương pháp, như công cụ, chuyên gia, thao túng tâm lý… kể cả lừa đảo để xâm nhập vào hệ thống

Pentest những gì trong hệ thống?

Để nâng cao bảo mật cho tổ chức, hầu như phải pentest tất cả các thành phần của hệ thống, thông thường như sau:

- Ứng dụng web

- Máy chủ, thiết bị mạng

- Ứng dụng di dộng

- Ứng dụng winform

- …

Chi phí Pentest

Tùy thuộc vào độ lớn, phức tạp của hệ thống, ứng dụng mà có các mức chi phí khác nhau. Đối với một ứng dụng web, chi phí pentest thường rơi vào khoảng 70 triệu đồng

Kết luận

Pentest là một hình thức cực kỳ quan trọng và hiệu quả trong bộ công cụ bảo mật của bất kỳ tổ chức nào. Bằng cách chủ động tìm kiếm và khắc phục các điểm yếu trước khi kẻ xấu phát hiện ra chúng, pentest giúp giảm thiểu đáng kể rủi ro bị tấn công mạng, bảo vệ dữ liệu nhạy cảm, duy trì hoạt động kinh doanh liên tục và xây dựng lòng tin với khách hàng. Đây là một khoản đầu tư cần thiết cho sự an toàn và bền vững trong kỷ nguyên số.